introduccion

los protocolos y modelos de red son fundamentales para garantizar que los dispositivos puedan comunicarse entre sí, independientemente del fabricante o la tecnología subyacente. Los protocolos son conjuntos de reglas acordadas que rigen la comunicación, mientras que los modelos proporcionan una estructura visual para entender cómo funcionan estas reglas en las distintas capas de la red.

El objetivo principal es asegurar la interoperabilidad, permitiendo que un host origen envíe un mensaje a un host destino a través de un canal compartido de manera eficiente y comprensible.

Fundamentos de la Comunicación

Para que la comunicación sea efectiva, deben existir tres elementos:

- el origen del mensaje (emisor)

- el destino del mensaje (receptor)

- el canal (medio de transmisión) Además, la comunicación se rige por protocolos que definen el formato, la sincronización y el método de entrega.

La codificación del mensaje es el proceso de convertir la información en un formato aceptable para la transmisión (bits, ondas de luz, impulsos eléctricos). El proceso inverso es la decodificación.

El formato y encapsulamiento aseguran que el mensaje tenga una estructura específica requerida por el medio. Un ejemplo de esto es cómo una carta (mensaje) se coloca dentro de un sobre (encapsulamiento) con las direcciones correctas.

Requisitos de los Protocolos

Los protocolos informáticos definen detalles técnicos precisos. El tamaño del mensaje regula la cantidad de datos que se pueden enviar a la vez. Si el mensaje es muy largo, se divide en partes más pequeñas.

La sincronización del mensaje incluye el control de flujo (gestión de la velocidad de transmisión), el tiempo de espera de respuesta (cuánto esperar antes de asumir un error) y el método de acceso (cuándo se permite enviar datos para evitar colisiones).

Las opciones de entrega determinan a cuántos destinatarios llega el mensaje:

- Unicast: Envío a un único dispositivo final.

- Multicast: Envío a uno o más dispositivos finales (grupo).

- Broadcast: Envío a todos los dispositivos finales de la red.

Suites de Protocolos

Una suite de protocolos es un grupo de protocolos interrelacionados necesarios para realizar una función de comunicación. Se visualizan como una pila (stack), donde las capas inferiores mueven datos por la red y las superiores se enfocan en el contenido.

La suite más relevante es TCP/IP, un estándar abierto mantenido por la IETF. Reemplazó a modelos propietarios antiguos como AppleTalk o Novell NetWare. TCP/IP garantiza que hardware y software de distintos fabricantes funcionen juntos.

Organizaciones de Estándares

Los estándares abiertos fomentan la interoperabilidad y la innovación. Son desarrollados por organizaciones sin fines de lucro y neutrales respecto a los proveedores.

Para Internet y TCP/IP, destacan la ISOC (Internet Society), IAB (Architecture Board) y la IETF (Engineering Task Force), encargada de los documentos RFC. La ICANN y la IANA coordinan la asignación de direcciones IP y nombres de dominio.

Para electrónica y comunicaciones físicas, organizaciones como la IEEE (responsable de estándares como 802.3 Ethernet y 802.11 WLAN), EIA y TIA definen el cableado y la señalización.

Modelos de Referencia

Los modelos en capas ayudan a visualizar la interacción de protocolos, fomentan la competencia y evitan que cambios en una capa afecten a las demás. Existen dos modelos principales: OSI y TCP/IP.

OSI/ISO

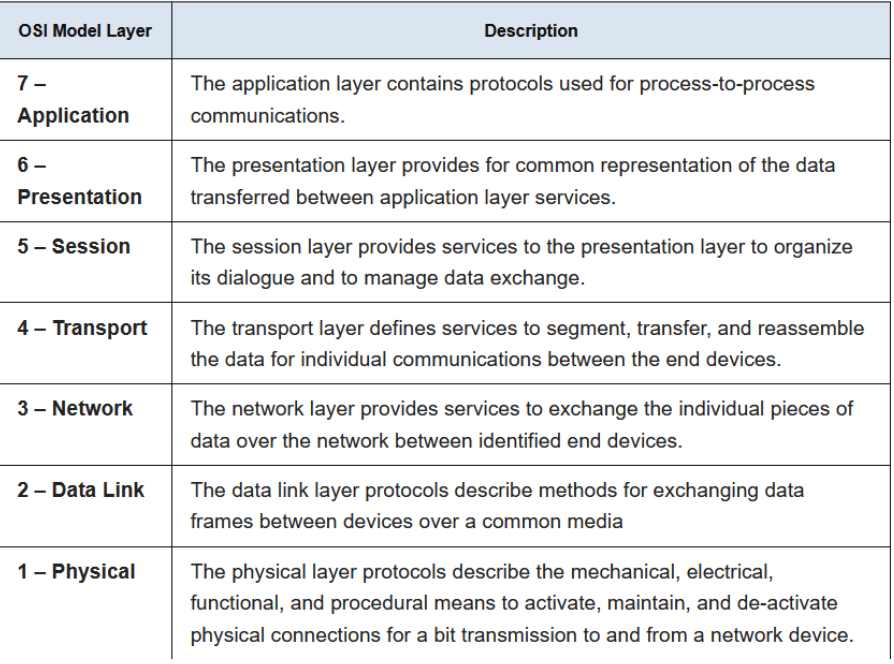

El Modelo OSI tiene siete capas numeradas:

- fisica

- enlace de datos

- red

- transporte

- sesion

- presentacion

- aplicacion

Es un modelo teórico de referencia que detalla qué debe hacer cada capa.

TCP/IP

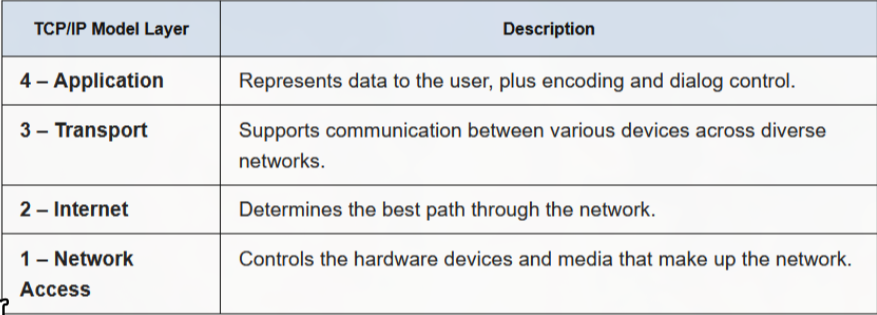

El Modelo TCP/IP es el modelo de protocolo utilizado en Internet. Tiene cuatro capas:

- 4. Aplicación

-

- Transporte

-

- Internet

-

- Acceso a la Red

La capa de Internet de TCP/IP se alinea con la capa de Red de OSI, y la capa de Transporte de ambos modelos cumple funciones similares.

- Acceso a la Red

La capa de Internet de TCP/IP se alinea con la capa de Red de OSI, y la capa de Transporte de ambos modelos cumple funciones similares.

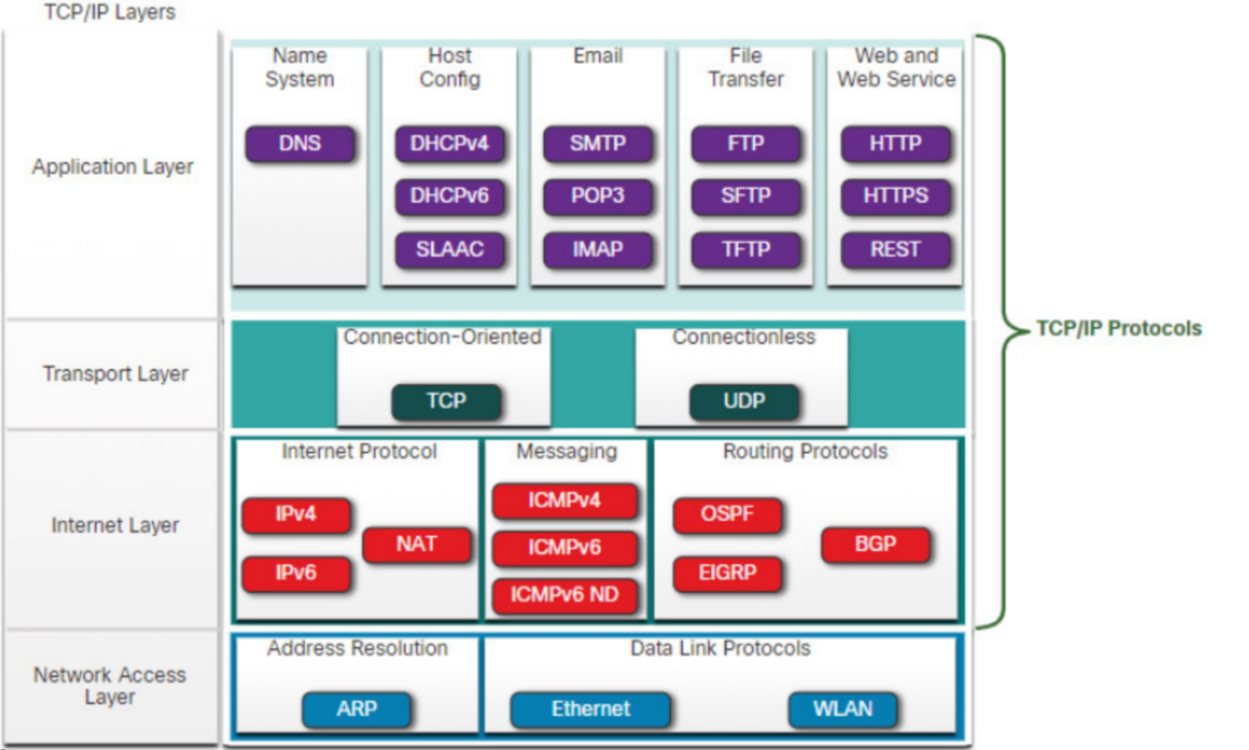

protocolos de la suite TCP-IP en cada una de sus capas

Capa de Aplicación Esta capa contiene protocolos que proporcionan servicios directos a las aplicaciones de usuario, gestionando la resolución de nombres, configuración de host, correo, archivos y servicios web.

- DNS (Domain Name System): Traduce nombres de dominio legibles, como cisco.com, en direcciones IP numéricas que la red puede entender.

- DHCP (v4 y v6): Asigna dinámicamente direcciones IP a los clientes al inicio, permitiendo su reutilización cuando ya no se necesitan.

- SLAAC: Permite la autoconfiguración de direcciones IPv6 sin necesidad de un servidor DHCP.

- SMTP: Permite a los clientes enviar correos electrónicos a un servidor y a los servidores enviarlos entre sí.

- POP3: Permite a los clientes recuperar correos de un servidor y descargarlos a la aplicación local.

- IMAP: Permite a los clientes acceder al correo almacenado en un servidor y mantenerlo allí.

- FTP: Protocolo fiable y orientado a conexión para la transferencia de archivos entre hosts.

- TFTP: Protocolo de transferencia de archivos simple y sin conexión (best-effort), con menos sobrecarga que FTP.

- SFTP: Extensión de SSH que permite establecer una sesión segura de transferencia de archivos cifrada.

- HTTP: Reglas para intercambiar texto, gráficos y multimedia en la World Wide Web.

- HTTPS: Versión segura de HTTP que cifra los datos intercambiados.

- REST: Servicio web que utiliza APIs y solicitudes HTTP para crear aplicaciones web.

Capa de Transporte Define cómo se transfieren los datos entre hosts. Existen dos protocolos principales con enfoques opuestos:

- TCP (Transmission Control Protocol): Orientado a conexión. Garantiza la entrega fiable, secuenciada y con acuse de recibo de los datos.

- UDP (User Datagram Protocol): Sin conexión. Envía paquetes (datagramas) rápidamente sin confirmar la entrega (“best-effort”), ideal para voz o video.

Capa de Internet Esta capa es responsable del direccionamiento lógico, la mensajería de control y el enrutamiento de paquetes.

- IPv4: Protocolo de Internet que utiliza direcciones de 32 bits para el direccionamiento de extremo a extremo.

- IPv6: Similar a IPv4, pero utiliza direcciones de 128 bits para ampliar el espacio de direccionamiento.

- NAT (Network Address Translation): Traduce direcciones IPv4 de una red privada a direcciones IPv4 públicas únicas globalmente.

- ICMP (v4 y v6): Proporciona feedback desde el destino al origen sobre errores en la entrega de paquetes.

- ICMPv6 ND: Protocolo de descubrimiento de vecinos utilizado para la resolución de direcciones en IPv6.

- OSPF: Protocolo de enrutamiento de estado de enlace y estándar abierto, basado en áreas.

- EIGRP: Protocolo de enrutamiento propietario de Cisco que utiliza métricas compuestas (ancho de banda, retardo, etc.).

- BGP: Protocolo de puerta de enlace exterior estándar abierto, utilizado entre ISPs para intercambiar información de rutas.

Capa de Acceso a la Red Controla los dispositivos de hardware y los medios de transmisión, además de la resolución de direcciones físicas.

- ARP (Address Resolution Protocol): Mapea dinámicamente una dirección lógica IPv4 a una dirección física (MAC).

- Ethernet: Define las reglas de cableado y señalización para el acceso a la red en medios físicos.

- WLAN: Define las reglas para la señalización inalámbrica a través de frecuencias de radio (2.4 GHz y 5 GHz).

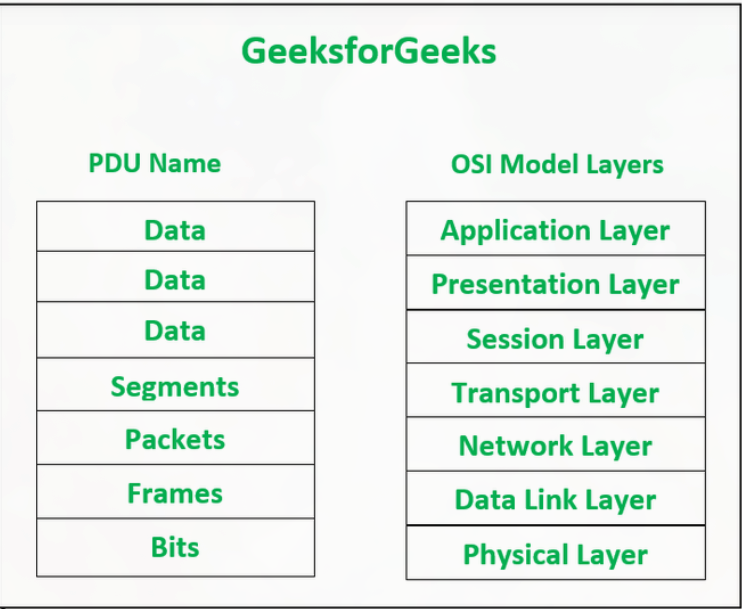

Encapsulamiento de Datos

El encapsulamiento es el proceso de añadir información de protocolo (encabezados) a los datos a medida que descienden por la pila de protocolos. Esto permite la segmentación, que divide grandes flujos de datos en piezas manejables, facilitando la multiplexación (intercalar diferentes conversaciones en la misma red).

La forma que toman los datos en cada capa se denomina Unidad de Datos de Protocolo (PDU):

- Datos: Capa de Aplicación.

- Segmento: Capa de Transporte (agrega puertos y secuenciación).

- Paquete: Capa de Red (agrega direcciones IP).

- Trama (Frame): Capa de Enlace de Datos (agrega direcciones MAC).

- Bits: Capa Física (transmisión por el medio).

Comparacion OSI/TCP

| OSI | TCP/IP | PDU |

|---|---|---|

| Application | Application | Data |

| Presentation | Application | Data |

| Session | Application | Data |

| Transport | Transport | Segments(TCP)/Datagrams(UDP) |

| Network | Internet | Packets(IP) |

| Data Link | Link | Frames(Ethernet ejemplo) |

| Physical | Link | Bits (OSI) / Frame (TCP/IP) |

Acceso a los Datos y Direccionamiento

Para entregar datos, se necesitan direcciones lógicas y físicas. La capa de Red y la capa de Enlace de Datos trabajan juntas pero con propósitos distintos.

La dirección IP (Capa 3, lógica) identifica al dispositivo final en la red. Tiene una porción de red y una porción de host. La dirección MAC (Capa 2, física) identifica la tarjeta de red (NIC) específica en el segmento local.

Comunicación en la Misma Red

Cuando el origen y el destino están en la misma red, la trama se envía directamente. Ejemplo: PC1 (IP 192.168.1.110, MAC AA-AA…) envía datos al Servidor FTP (IP 192.168.1.9, MAC CC-CC…).

Como la porción de red de las IPs es idéntica, PC1 encapsula el paquete en una trama con la Destination MAC del Servidor FTP (CC-CC…). El switch entrega la trama directamente.

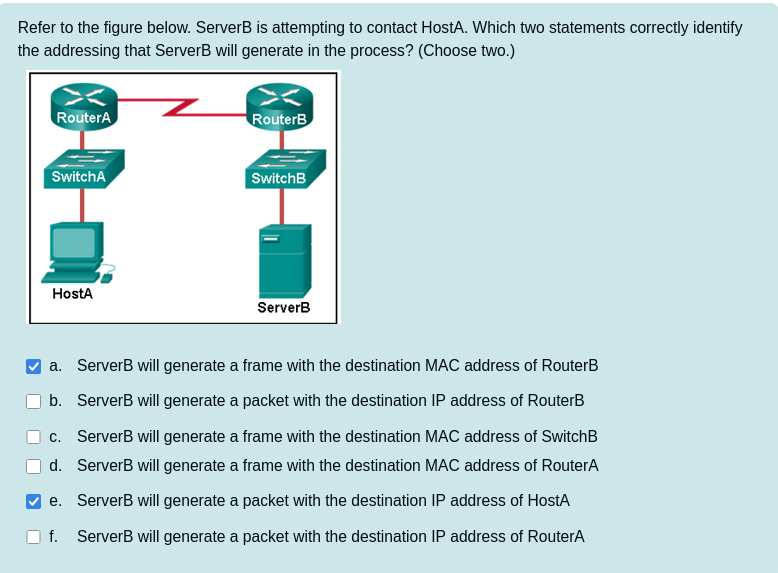

Comunicación en Red Remota

Cuando el destino está en una red diferente, el host origen no puede entregar la trama directamente. Ejemplo: PC1 (IP 192.168.1.110) envía datos al Web Server (IP 172.16.1.99).

El Source IP es 192.168.1.110 y el Destination IP es 172.16.1.99. Sin embargo, en la Capa 2, PC1 no puede usar la MAC del servidor remoto. En su lugar, utiliza la dirección MAC del Default Gateway (Router).

La trama tendrá la Destination MAC de la interfaz del router (ej: 11-11…). El router recibe la trama, elimina el encabezado de Capa 2, examina la IP destino, determina la ruta y encapsula el paquete en una nueva trama para el siguiente salto hacia el destino final.

lab insights

al hacer ping a un dispositivo en la red local la MAC address probablemente sera el dispositivo de destino en si (obtenida por ARP)

si hago ping a una direccion URL se aplicara una resolucion DNS para conocer la direccion IP y luego se mandara el frame ethernet utilizando la direccion MAC del default gateway.

While trying to solve a network issue, a technician made multiple changes to the current router configuration file. The changes did not solve the problem and were not saved. What action can the technician take to discard the changes and work with the file in NVRAM?

a.Issue the copy startup-config running-config command

b.Close and reopen the terminal emulation software

**c.Issue the reload command without saving the running configuration

d.Delete the vlan.dat file and reboot the device

The commands show:

interface vlan 1 ip address 192.168.1.1 255.255.255.0 no shutdown

This is configuring a Switched Virtual Interface (SVI).

What an SVI is

- A logical (virtual) interface, not a physical port

- Used to give the switch an IP address

- Commonly used for management access (SSH, Telnet, ping)

Which PDU format is used when bits are received from the network medium by the NIC of a host?

a.packet b.frame c.file d.segment

NIC = Network Interface Card Puede ser:

- Ethernet (cable)

- Wi-Fi (inalámbrica)

Si un switch esta entre medio de una conexion entre 2 hosts, el destino MAC creado por el emisor sera del destinatario, o del router, nunca del switch.

Si un switch esta entre medio de una conexion entre 2 hosts, el destino MAC creado por el emisor sera del destinatario, o del router, nunca del switch.

wrong personal responses for rehearse quiz (corrected)

What three application layer protocols are part of the TCP/IP protocol suite? (Choose three.)

a.DNS

b.NAT

c.DHCP

d.ARP

e.FTP

How is SSH different from Telnet? (no seguro)

a.SSH makes connections over the network, whereas Telnet is for out-of-band access

b.SSH provides security to remote sessions by encrypting messages and using user authentication. Telnet is considered insecure and sends messages in plaintext

c.SSH requires the use of the PuTTY terminal emulation program. Tera Term must be used to connect to devices through the use of Telnet

d.SSH must be configured over an active network connection, whereas Telnet is used to connect to a device from a console connection

What two criteria are used to help select a network medium from various network media? (Choose two.)

a.the cost of the end devices utilized in the network

b.the types of data that need to be prioritized

c.the distance the selected medium can successfully carry a signal

d.the number of intermediate devices installed in the network

e.the environment where the selected medium is to be installed

Which allows remote management of a Layer 2 switch?

a.the first Ethernet port interface

b.the AUX Interface

c.the console port interface

d.the switch virtual interface

What command is used to verify the condition of the switch interfaces, including the status of the interfaces and a configured IP address?

a.ping

b.show ip interface brief

c.traceroute

d.ipconfig

A network administrator enters the service password-encryption command into the configuration mode of a router. What does this command accomplish?

a.This command encrypts passwords as they are transmitted across serial WAN links

b.This command prevents someone from viewing the running configuration passwords

c.This command provides an exclusive encrypted password for external service personnel who are required to do router maintenance

d.This command enables a strong encryption algorithm for the enable secret password command

e.This command automatically encrypts passwords in configuration files that are currently stored in NVRAM

At which layer of the OSI model would a logical address be added during encapsulation?

a.transport layer

b.physical layer

c.network layer

d.data link layer

What term describes a private collection of LANs and WANs that belongs to an organization?

a.Internet

b.peer-to-peer

c.intranet

d.extranet

At which OSI layer is a destination port number added to a PDU during the encapsulation process?

a.application layer

b.network layer

c.transport layer

d.data link layer

At which OSI layer is data added to a PDU during the encapsulation process? a.data link layer b.transport layer c.application layer d.network layer